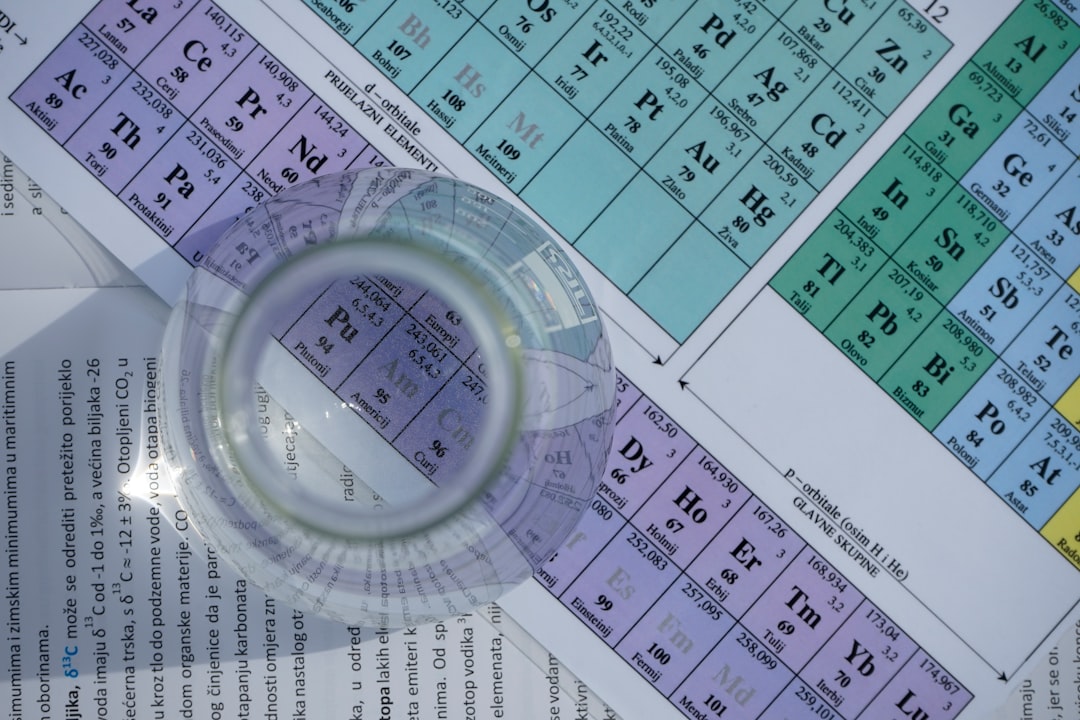

Als je alle manieren waarop aanvallers te werk gaan in een spreadsheet zou zetten — alle technieken, alle tactieken, alle procedures — dan krijg je MITRE ATT&CK. Maar dan beter georganiseerd dan welke spreadsheet ook. Het is het periodiek systeem der elementen, maar dan voor cyberaanvallen. En net als het periodiek systeem is het in het begin overweldigend, maar als je het eenmaal begrijpt, zie je patronen die je eerder miste.

Wat is ATT&CK?

ATT&CK staat voor Adversarial Tactics, Techniques, and Common Knowledge. Het is een kennisbank, onderhouden door MITRE (een Amerikaanse non-profit), die beschrijft hoe aanvallers te werk gaan. Niet theoretisch, maar gebaseerd op echte waarnemingen van echte aanvallen.

Het framework is opgebouwd uit drie lagen:

- Tactieken — het waarom. Wat probeert de aanvaller te bereiken? Voorbeelden: Initial Access (binnenkomen), Privilege Escalation (meer rechten krijgen), Lateral Movement (zich verplaatsen), Exfiltration (data stelen).

- Technieken — het hoe. Hoe bereikt de aanvaller dat doel? Bijvoorbeeld: Phishing (onder Initial Access), Pass-the-Hash (onder Lateral Movement), DNS Tunneling (onder Exfiltration).

- Procedures — het specifiek hoe. Welke tools en commando's gebruikt een specifieke aanvalsgroep? APT29 gebruikt deze variant van Phishing, met deze tool, op deze manier.

Waarom is het nuttig?

Gemeenschappelijke taal

Voorheen zei een analist: "Ze gebruikten een pass-the-hash-aanval." En een andere analist zei: "Ze deden credential relay." En een derde zei: "Ze hergebruikten gestolen hashes." Ze bedoelden allemaal hetzelfde. ATT&CK geeft het een nummer: T1550.002. Geen verwarring meer.

Dekkingsanalyse

Als je je detectieregels mapt op ATT&CK, zie je meteen waar de gaten zitten. "We detecteren 80% van de Initial Access-technieken, maar slechts 30% van de Lateral Movement-technieken." Dat is een duidelijke prioritering voor verbetering.

Threat intelligence

Dreigingsrapporten worden steeds vaker geschreven in ATT&CK-termen. "APT-groep X gebruikt technieken T1566.001, T1053.005 en T1071.001." Je kunt direct controleren: hebben wij detectie voor deze technieken? Zo nee: dat zijn je prioriteiten.

Hoe gebruik je het in de praktijk?

- Inventariseer welke ATT&CK-technieken relevant zijn voor jouw organisatie en sector.

- Map je bestaande detectieregels op ATT&CK-technieken. Gebruik de ATT&CK Navigator voor visualisatie.

- Identificeer gaten — technieken waarvoor je geen detectie hebt.

- Prioriteer op basis van dreigingsinformatie: welke technieken worden actief gebruikt tegen organisaties zoals de jouwe?

- Bouw detectie voor de hoogste prioriteiten.

- Test of de detectie werkt — via purple teaming of tools als Atomic Red Team.

ATT&CK is geen checklist die je "af" kunt vinken. Het is een kompas. Het vertelt je niet precies waar je naartoe moet, maar het vertelt je wel waar je nu staat en in welke richting de dreigingen liggen.